建議116:避免用非對稱算法加密檔案

MD5值或者說HASH值是一種不可逆的算法。如果需要從密文還原成明文,那麼就需要對稱和非對稱這兩類可逆算法了。

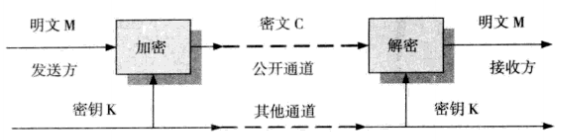

對稱算法示意圖:

在對稱算法中,首先需要發送方和接收方協定一個密鑰K。K可以是一個密鑰對,但必須是加密密鑰和解密密鑰之間能互相推算出來的。在最簡單也是最常用的對稱算法中,加密和解密共享一個密鑰。在上圖,為了簡單起見,使用的就是一個密鑰。密鑰K為了防止被第三方擷取,可以通過一個秘密通道由發送方傳送給接收方。當然,這個秘密通道可以有任何形式,如果覺得有必要,你甚至可以通過郵政寄送一封信函告訴對方密鑰是什麼。

在對稱密鑰中,明文通過對稱加密變成密文,然後在公共通道中傳輸。這個時候,即便第三方擷取了資料,由于他們沒有密鑰,也是解密不了密文的。

非對稱加密示意圖:

在非對稱算法中,首先應該有一個密鑰對,這個密鑰對含有兩部分内容,分别稱作公鑰(PK)和私鑰(SK),公鑰通常用來加密,私鑰則用來解密。在對稱算法中,也可以有兩個密鑰(即加密密鑰和解密密鑰)。但是,對稱算法中的加密密鑰和解密密鑰可以互相轉換,而在非對稱算法中,則不能通過公鑰推算出私鑰。是以,我們完全可以将公鑰公開到任何地方。如上圖,發送者用接收方公開的公鑰PK進行加密。接收方收到密文後,在用與公鑰對應的私鑰SK進行解密。同樣,密文可以被截獲,但是由于截獲者隻有公鑰,沒有私鑰,是以仍然不能解密。

對稱算法和非對稱算法各有優缺點。非對稱算法的突出優點是用于解密的密鑰(私鑰)永遠不需要傳遞給對方。但是,它的缺點也很突出:非對稱算法複雜,導緻加密、解密速度慢,是以隻适用于資料量小的場合。而對稱加密加密、解密的的優點是效率高,系統開銷小,适合進行大資料量的加密、解密。如果檔案較大,那麼最适合的加密方式就是對稱加密。對稱加密示例:

class Program

{

static void Main()

{

EncryptFile(@"c:\temp.txt", @"c:\tempcm.txt", "123");

Console.WriteLine("加密成功!");

DecryptFile(@"c:\tempcm.txt", @"c:\tempm.txt", "123");

Console.WriteLine("解密成功!");

}

//緩沖區大小

static int bufferSize = 128 * 1024;

//密鑰salt

static byte[] salt = { 134, 216, 7, 36, 88, 164, 91, 227, 174, 76, 191, 197, 192, 154, 200, 248 };

//初始化向量

static byte[] iv = { 134, 216, 7, 36, 88, 164, 91, 227, 174, 76, 191, 197, 192, 154, 200, 248 };

//初始化并傳回對稱加密算法

static SymmetricAlgorithm CreateRijndael(string password, byte[] salt)

{

PasswordDeriveBytes pdb = new PasswordDeriveBytes(password, salt, "SHA256", 1000);

SymmetricAlgorithm sma = Rijndael.Create();

sma.KeySize = 256;

sma.Key = pdb.GetBytes(32);

sma.Padding = PaddingMode.PKCS7;

return sma;

}

static void EncryptFile(string inFile, string outFile, string password)

{

using (FileStream inFileStream = File.OpenRead(inFile), outFileStream = File.Open(outFile, FileMode.OpenOrCreate))

using (SymmetricAlgorithm algorithm = CreateRijndael(password, salt))

{

algorithm.IV = iv;

using (CryptoStream cryptoStream = new CryptoStream(outFileStream, algorithm.CreateEncryptor(), CryptoStreamMode.Write))

{

byte[] bytes = new byte[bufferSize];

int readSize = -1;

while ((readSize = inFileStream.Read(bytes, 0, bytes.Length)) != 0)

{

cryptoStream.Write(bytes, 0, readSize);

}

cryptoStream.Flush();

}

}

}

static void DecryptFile(string inFile, string outFile, string password)

{

using (FileStream inFileStream = File.OpenRead(inFile), outFileStream = File.OpenWrite(outFile))

using (SymmetricAlgorithm algorithm = CreateRijndael(password, salt))

{

algorithm.IV = iv;

using (CryptoStream cryptoStream = new CryptoStream(inFileStream, algorithm.CreateDecryptor(), CryptoStreamMode.Read))

{

byte[] bytes = new byte[bufferSize];

int readSize = -1;

int numReads = (int)(inFileStream.Length / bufferSize);

int slack = (int)(inFileStream.Length % bufferSize);

for (int i = 0; i < numReads; ++i)

{

readSize = cryptoStream.Read(bytes, 0, bytes.Length);

outFileStream.Write(bytes, 0, readSize);

}

if (slack > 0)

{

readSize = cryptoStream.Read(bytes, 0, (int)slack);

outFileStream.Write(bytes, 0, readSize);

}

outFileStream.Flush();

}

}

}

} 注意 密鑰salt在加密算法中主要是用來防止“字典攻擊”的。字典攻擊也是一種窮舉的暴力破解法。字典中會假設有一定數量的密碼值,攻擊者會嘗試用這些密碼來解密密文。salt是在密鑰導出之前在密碼末尾引入的随機位元組,它使這類攻擊變得非常困難。

初始化向量iv在加密算法中起到的作用也是增強破解難度的作用。在加密過程中,如果遇到相同的資料塊,其加密的結果也一緻,那麼相對就會容易破解。加密算法在加密資料塊的時候,往往會同時使用密碼和上一個資料塊的加密結果。因為要加密的第一個資料塊顯然不存在上一個資料塊,是以這個初始化向量就是被設計用來當做初始資料塊的加密結果的。

我們在實際中,應該始終考慮使用對稱加密的方式進行檔案的加密工作。當然,如果檔案加密要傳給網絡中的其他接受者,而接受者始終要對檔案進行解密,也就是說密鑰也需要傳送給接受者,這個時候,非對稱加密就可以派上用場了,它可以用于字元串的加密解密及安全傳輸場景。

轉自:《編寫高品質代碼改善C#程式的157個建議》陸敏技